Flex Gateway新着情報

Governance新着情報

Monitoring API ManagerVPN 接続は 2 つの VPN トンネルで構成されます。それぞれの VPN トンネルの終端は異なる可用性ゾーンにあり、VPC での可用性を高めています。必須のアップグレード中に、AWS では VPN 接続の 2 つのトンネルの片方が短時間だけ無効になることがあります。

カスタマーゲートウェイを設定するときは、冗長性を実現するために両方のトンネルを設定してください。片方のトンネルが使用不可になる (たとえば、メンテナンスによる停止) と、AWS では自動的にネットワークトラフィックをその特定の VPN 接続に使用可能なもう一方のトンネルに転送します。AWS では一方の VPN トンネルで更新を実行するときに、フェールオーバーを実現するためにもう一方のトンネルで下側のアウトバウンド Multi-Exit Discriminator (MED) 値を設定します。

AWS のサイト間 VPN の SLA では接続ごとに 2 つの VPN エンドポイントが要求されます。 冗長な Anypoint VPN トンネル設定により、AWS の自動パッチ適用期間中の MuleSoft サービスダウンタイムを防止できます。

アプリケーションと関連する操作が Anypoint VPN の更新、問題、または個別の顧客ゲートウェイのエラーに対応できるようにするには、冗長な Anypoint VPN 接続を使用した高可用性を実装します。 各 Anypoint VPN 接続にはエンドポイントが 2 つあり、デフォルトで MuleSoft 側で高可用性 (HA) が提供されます。

各 VPN 接続に十分なエンタイトルメントがあること

異なる公開 IP アドレスを使用する 2 つの VPN エンドポイントがあること

Runtime Manager に 2 つの VPN 接続があること

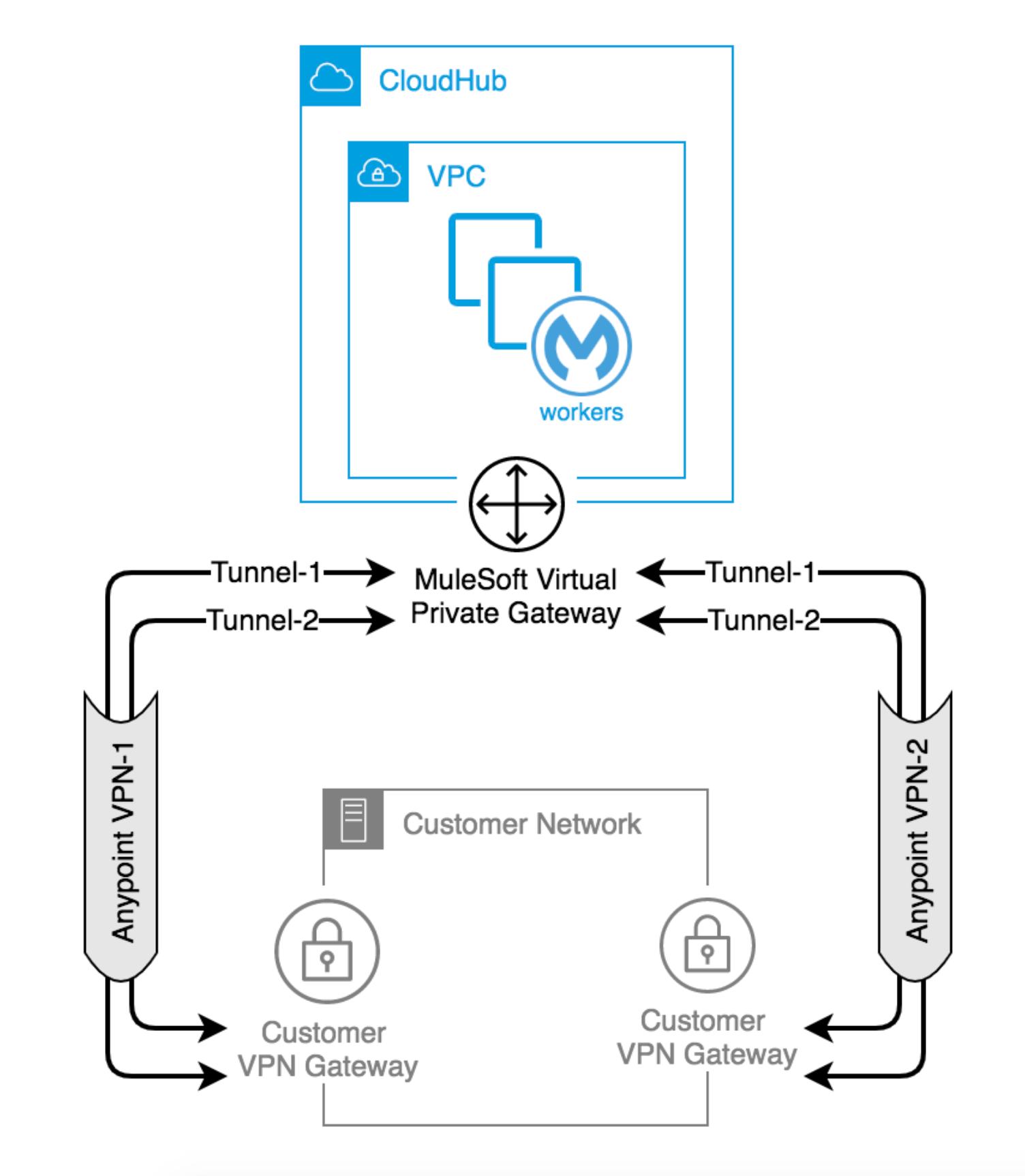

次の例は、1 つの Anypoint VPC と 2 つの VPN 接続を使用した高可用性 VPN トポロジーを示しています。

MuleSoft 仮想プライベートゲートウェイ (VGW) では、1 つの Anypoint VPC 関連付けと最大 10 個の VPN 接続をサポートしています。 VPN ゲートウェイは同じデータセンター内で見つけることも、異なる物理的な場所で見つけることもできます。

すべての単一障害点をなくすには、2 つのカスタマーゲートウェイが異なるデータセンターにある必要があり、異なる都市にあるのが理想的です。理想としては、2 つ目のゲートウェイに障害回復ロケーションを使用してください。

BGP ルーティングを使用して、VPN-1 と VPN-2 経由の同じルートをアドバタイズします。ルーティングプロトコルによるパスの選択を制御する方法は、 「Anypoint VPN Path Selection using BGP Routing (BGP ルーティングを使用した Anypoint VPN パスの選択)」を参照してください。

このシナリオでは、VPN ゲートウェイは VPN-1 Tunnel-1、VPN-1 Tunnel-2、VPN-2 Tunnel-1、VPN-2 Tunnel-2 の順に優先するように設定されています。 この設定により、VPN の接続で問題が発生した場合に別のトンネル、および別の VPN への自動フェールオーバーが実現されます。これによって Anypoint VPN ソリューションの弾力性と堅牢性が高まります。

高可用性 VPN 接続では、VPN-1 でエラーが発生した場合に備えて冗長性のあるスタンバイ接続として機能するように VPN-2 を確立する静的ルーティングもサポートしています。